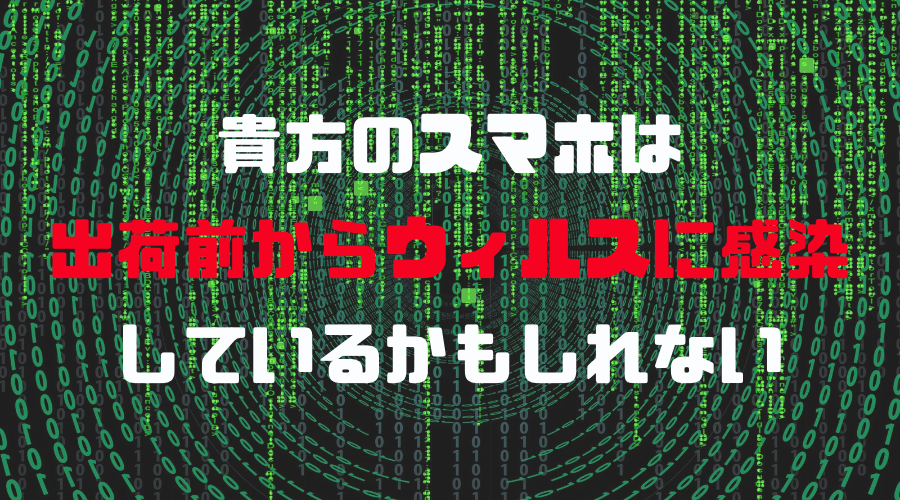

先日、セキュリティイベント「ブラックハットアジア2023」で、Trend Microの研究者たちが「犯罪企業が数百万台のモバイル機器を事前に感染させる方法」というタイトルの講演を行いました。

にほんブログ村

スマートフォンの製造業界では、多くの企業がOEMで端末を製造しています。この仕組みは、コスト削減や生産能力の拡大など様々なメリットがあるため、スマートフォン市場において一般的な方法となっています。

しかし、製造委託先の企業が攻撃者に侵入される可能性があるため、感染端末を製造してしまうリスクがあります。攻撃者は、製造工程にアクセスして出荷前の端末にマルウェアを仕込むことで、個人情報や機密情報などを盗み出し、収集した情報を悪用して利益を得ることが目的となります。

マルウェアとは?

マルウェアとは、悪意のあるプログラムのことです。コンピューターウイルス、トロイの木馬、スパイウェア、アドウェアなど、様々な種類があります。これらのプログラムは、自分自身をコピーして他のコンピューターに感染させ、個人情報や機密情報を盗み出したり、コンピューターを乗っ取ったりすることができます。一度感染すると、コンピューターの動作が遅くなったり、クラッシュしたりすることもあります。マルウェアは、インターネット上や不正なメールの添付ファイルなどから侵入することがあります。

出荷前に感染している可能性

このような攻撃手法は「Supply Chain Attack(サプライチェーン攻撃)」と呼ばれ、近年、様々な製品やサービスにおいて発生しています。例えば、2017年に発生したCCleanerのサプライチェーン攻撃は、数百万台の端末が感染し、個人情報や機密情報が流出するという事件に発展しました。

Trend Microの研究者たちは、ファームウェアの手動調査とテレメトリーデータの分析を通じて、世界中に数百万台の感染端末が存在していることを発見しました。また、そのほとんどが東南アジアと東ヨーロッパに集中していることを明らかにしました。

研究者たちは、少なくとも10社のスマートフォンがマルウェアに感染していると報告しています。感染した端末には、様々な種類のマルウェアが仕込まれており、例えば、個人情報を盗み出すためのスパイウェアや、SMSを送信するためのトロイの木馬、クリック詐欺を行うためのアドウェアが含まれていました。

感染はスマホだけじゃない

また、研究者たちは、感染した端末がスマートフォンだけでなく、スマートウォッチやスマートテレビなどにも及ぶことを明らかにしました。しかし、ほとんどの感染端末は安価なAndroid搭載スマートフォンであるとのことです。

このような感染端末を避ける方法として、研究者たちは、安全を保証するものではないが、ハイエンド機種を購入することである程度回避できる可能性があると述べています。なぜなら、この攻撃の背景には、安価なスマートフォンが続々と登場してきた情勢にあるからです。ファームウェアの競争が激しくなり、コストの低下やサプライヤーの利益が失われることがあり、結果として犯罪に手を染める企業が現れることがあるためです。

安価なスマートフォンがターゲット

つまり、安価なスマートフォンは、より多くの企業によって製造され、より多くの攻撃者に標的にされる可能性が高くなるということです。そのため、研究者たちは、ハイエンド機種を購入することで、安価なスマートフォンよりもセキュリティリスクを低減することができると考えています。

しかし、安価なスマートフォンを使用しているユーザーも多く、彼らにとってはハイエンド機種を購入することが難しい場合があるでしょう。その場合でも、セキュリティ対策を怠らず、最新のセキュリティパッチを適用することが重要です。また、不審なアプリやメールの添付ファイルを開かない、信頼できるアプリストアからアプリをダウンロードするなど、セキュリティに関する基本的な知識を身につけることも大切です。